有关这类刚刚开始去运作内容平台的情况,往往处于那种既感到兴奋又比较焦虑的阶段。兴奋在于用户量在不断增长,焦虑则是每当流量发生过载时,服务器就极其容易出现这种“间歇性断气”的状况。最让人感到头疼的并不是正常范围内的用户并发,而是那些看起来莫名其妙的垃圾流量。

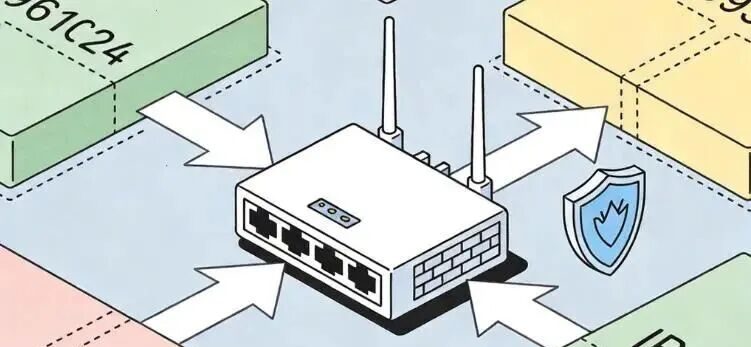

事实上在很多时候,通过IP隔离防止DDoS攻击这种方式才是最为直接,同时也是拥有最高性价比的防御手段。不少从业者习惯于把所有的业务逻辑、数据库以及静态资源全部都堆放在同一个公网IP之下。这在黑客的角度来看,就等同于是一个完全没有穿上盔甲的战士,只要对方想要去切断提供的服务,直接对着那个唯一的IP去猛轰带宽就可以实现了。

开展技术方案的设计工作和去经营个人IP其实是同样的道理,必须得先学会去为自己修筑起护城河。

DDoS攻击的本质,简单来说就是一种“流量霸凌”的行为。对方会运用大量的僵尸网络来向服务器发起相关的请求,直到把带宽资源彻底挤爆,或者是把CPU算力给全部耗尽。在这一时刻,要是还把核心业务的IP给直接暴露在最前线,那么基本上是属于防不胜防的。见过有非常多的团队,在遭受到攻击时第一反应就是去增加带宽,结果对方攻击的量级会比购买的带宽还要多出几十倍,这种硬扛的方式往往是属于最为烧钱并且缺乏效果的。

比较通用的建议做法是,把业务的“真实地址”给隐藏起来。

第一步,要在业务的最外层去架设起一层代理或者是分发节点。这一层节点就像是一个安检口一样,所有的访问请求都必须得先经过它才行。这样一来,外面所能够看到的仅仅是这些代理IP,真实的源站IP则被隐藏在深处了。当攻击发生的时候,火力会集中在这些代理节点之上,而核心的数据库以及业务逻辑依然可以在后方平稳地进行运行。这种依靠物理或者是逻辑层面的IP隔离防止DDoS攻击,其背后的逻辑非常简单:既然无法防住对方的轰炸,那么就让对方找不到家门在什么地方。

在这个开展的过程中,有一个细节是会被很多人所忽视掉的,那就是“回源安全”这一方面。即便已经运用了代理,要是源站服务器的防火墙没有去设置好相关的白名单,攻击者只要通过一些技术手段去扫描出真实IP,它们依然可以去绕过外层的防护来直接进攻核心部分。所以,务必要在服务器的底层去进行设置:只允许来自代理节点的IP开展访问,其他的请求一律要在门口就被直接拦截掉。

这种思维模式其实能够带给人非常大的启发。无论是在进行服务器安全的处理工作,还是在对内容进行经营、打造个人品牌方面,需要去做的事情永远是把有限的精力给留给最为核心的东西。

很多创作者在开展从0到1的过程中,会被各种技术难题或者是杂乱的琐事给拖累到,导致无法去持续地进行输出。比如有人为了研究怎么防攻击而研究了半个月的时间,结果正经的内容却连一篇都没有发。其实专业的事情完全可以交给专业的逻辑去处理,在内容产出的这方面也是一样,可以借助豆豆羊软件支持20余种创作的高效工具,这能帮人大幅度地去降低这些繁琐环节的门槛,让人把防御的精力以及创作的节奏给分离开来。

再说回到防御的工作上。除了要把IP隐藏起来之外,还可以去考虑实施“多级隔离”。

比如把核心业务给拆分成不同的模块,每一个模块都运用不同的内网IP段来开展隔离工作。当其中某一个模块被盯上的时候,其他的模块也就不会受到牵连了。这种“分而治之”策略的运用,能够极大程度上增强系统的韧性。到了这一步,利用IP隔离防止DDoS攻击就不再只是一个简单的技术动作,而是演变成为了一套立体的防护网。

不要去追求那种绝对的、密不透气的防御效果,因为那种东西是不存在的。真正的安全感,是来自于当问题发生的时候,拥有足够的缓冲地带,能够让核心业务在风暴当中依然保持着呼吸的节奏。

如果现在正面临着服务器时不时就会宕机的困扰,先不要急着去购买那些价格极其昂贵的防护包。回过头去看看架构的情况,看看是不是把所有的核心资产都给摆在了明面上。学会把业务给藏在隔离带的后面,这不仅是属于技术方面的修养,更是对长期主义的一种保障。

开展项目、运营IP,拼到最后其实都是在看谁能够更稳一些。把门给关好,把墙给修高,剩下的事情就交给时间。