Dans le cas des plateformes de contenu qui démarrent, il s'agit souvent d'un mélange d'excitation et d'anxiété. Excitation parce que le nombre d'utilisateurs augmente, et anxiété parce que les serveurs sont extrêmement sensibles aux “pannes intermittentes” chaque fois qu'il y a une surcharge de trafic. Le plus gros problème n'est pas le nombre normal d'utilisateurs simultanés, mais le trafic indésirable qui semble inexplicable.

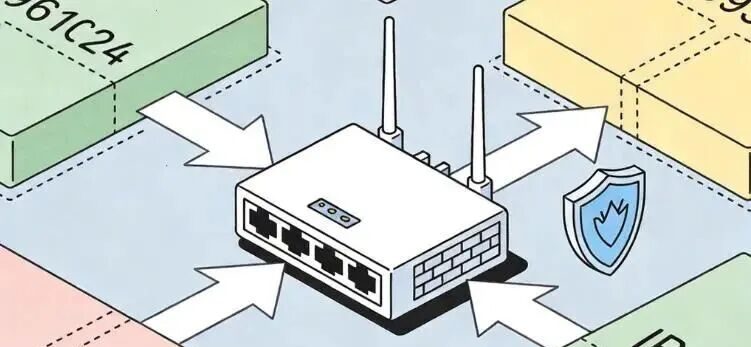

En fait, dans de nombreux cas, l'isolation des IP pour prévenir les attaques DDoS est le moyen de défense le plus direct et le plus rentable. De nombreux praticiens sont habitués à ce que toute la logique d'entreprise, la base de données et les ressources statiques soient empilées sous la même IP publique. Du point de vue du pirate informatique, cela équivaut à une armure totalement absente sur le guerrier, tant que l'autre partie souhaite couper les services fournis, il est possible d'accéder directement à la seule IP pour bombarder la bande passante.

Concevoir un programme technique est la même chose que gérer une propriété intellectuelle personnelle, il faut d'abord apprendre à construire un fossé pour soi-même.

La nature de l'attaque DDoS est simplement une sorte de comportement d“”intimidation du trafic". L'autre partie utilisera un grand nombre de réseaux de zombies pour lancer des requêtes au serveur, jusqu'à ce que les ressources de la bande passante soient complètement saturées, ou que la puissance de calcul de l'unité centrale soit épuisée. À ce stade, si la propriété intellectuelle de l'entreprise est exposée directement à la ligne de front, elle est pratiquement sans défense. J'ai vu beaucoup d'équipes dont la première réaction à l'attaque est d'augmenter la bande passante, le résultat de l'autre côté du niveau d'attaque que l'achat de la bande passante sera des douzaines de fois plus, cette façon de difficile à porter est souvent parmi les plus coûteux et le manque d'effet.

La pratique recommandée la plus courante consiste à cacher la “véritable adresse” de l'entreprise.

La première étape consiste à mettre en place un proxy ou un nœud de distribution à la couche la plus externe de l'entreprise. Cette couche de nœuds est comme un point de contrôle de sécurité par lequel toutes les demandes d'accès doivent passer. De cette manière, seules les adresses IP du proxy sont visibles de l'extérieur, et les véritables adresses IP de la source sont cachées dans les profondeurs. En cas d'attaque, la puissance de feu sera concentrée sur ces nœuds proxy, tandis que la base de données principale et la logique commerciale pourront continuer à fonctionner sans problème en arrière-plan. Cette méthode s'appuie sur le niveau physique ou logique d'isolation des IP pour prévenir les attaques DDoS. La logique sous-jacente est très simple : puisqu'il n'est pas possible d'empêcher l'autre partie de bombarder, il faut que l'autre partie ne puisse pas trouver la porte à tel ou tel endroit.

Dans ce processus, il y a un détail que beaucoup de gens ignorent, c'est l'aspect “retour à la source de la sécurité”. Même si le proxy a été utilisé, si le pare-feu du serveur source n'établit pas une bonne liste blanche, tant que l'attaquant utilise des moyens techniques pour scanner l'IP réelle, il peut toujours contourner la couche externe de protection pour attaquer directement la partie centrale. Il est donc important de mettre en place le bas du serveur : n'autoriser l'accès IP qu'à partir du nœud proxy, et toutes les autres requêtes doivent être bloquées à la porte.

Cet état d'esprit est en fait très inspirant. Qu'il s'agisse de travailler sur la sécurité des serveurs, de diffuser du contenu ou de construire une marque personnelle, la meilleure chose à faire est toujours d'économiser votre énergie limitée pour les choses essentielles.

De nombreux créateurs, au cours du processus de passage de 0 à 1, s'enlisent dans toutes sortes de difficultés techniques ou de futilités diverses, ce qui les empêche d'obtenir un résultat cohérent. Par exemple, certaines personnes ont passé un demi-mois à chercher comment prévenir les attaques, mais le résultat est qu'il n'y a même pas un seul contenu sérieux qui a été publié. En fait, les choses professionnelles peuvent être confiées à la logique professionnelle pour traiter, à cet égard est le même dans la sortie de contenu, vous pouvez utiliser le logiciel DouDouSheep pour soutenir plus de 20 types de création d'outils efficaces, qui peuvent aider les gens à réduire de manière significative le seuil de ces liens encombrants, de sorte que les gens seront la défense de l'énergie ainsi que le rythme de la création de la séparation.

Retour à la défense. Outre la dissimulation des adresses IP, il convient d'envisager la mise en œuvre d'une “ségrégation à plusieurs niveaux”.

Par exemple, l'activité principale est divisée en différents modules, et chaque module utilise un segment de propriété intellectuelle différent pour effectuer des travaux d'isolation. Lorsque l'un des modules est pris pour cible, les autres modules ne sont pas concernés. Cette stratégie du “diviser pour régner” peut considérablement améliorer la résilience du système. À ce stade, l'utilisation de l'isolation IP pour prévenir les attaques DDoS n'est plus une simple action technique, mais s'est transformée en un ensemble de réseaux de protection tridimensionnels.

Ne cherchez pas une défense absolue et hermétique, car ce genre de chose n'existe pas. La véritable sécurité consiste à disposer d'une zone tampon suffisante en cas de problème pour permettre à l'activité principale de continuer à respirer au milieu de la tempête.

Si vous êtes confronté au fléau des serveurs qui tombent en panne de temps à autre, ne vous précipitez pas pour acheter ces paquets de protection extrêmement coûteux. Revenez en arrière, examinez l'architecture et vérifiez si tous les actifs essentiels sont à l'air libre. Apprendre à cacher son entreprise derrière une barrière n'est pas seulement un exercice technique, c'est une garantie pour le long terme.

La réalisation de projets, l'exploitation de la propriété intellectuelle, la lutte jusqu'à la fin est en fait pour voir qui peut être le plus stable. Fermez la porte, construisez un mur plus haut et laissez le temps faire son œuvre.